WordPress può essere utilizzato gratuitamente, ma ciò non significa che sia l’opzione migliore. Una volta che il tuo sito web inizia a crescere, i piani premium, l’hosting, i temi e i plugin iniziano a diventare opzioni più allettanti.

Una volta che il tuo sito WordPress raggiunge una certa dimensione, una società di sviluppo WordPress potrebbe essere ciò di cui hai bisogno. Queste aziende ti aiutano a progettare e sviluppare i tuoi siti web in modo che siano esattamente come li desideri.

Ciò include una vasta gamma di funzionalità e opzioni diverse, come la manutenzione del sito Web, la creazione di plug-in e temi, la consultazione del sito Web e altro ancora.

Ecco alcune ottime società di sviluppo WordPress che potresti prendere in considerazione per il tuo prossimo progetto

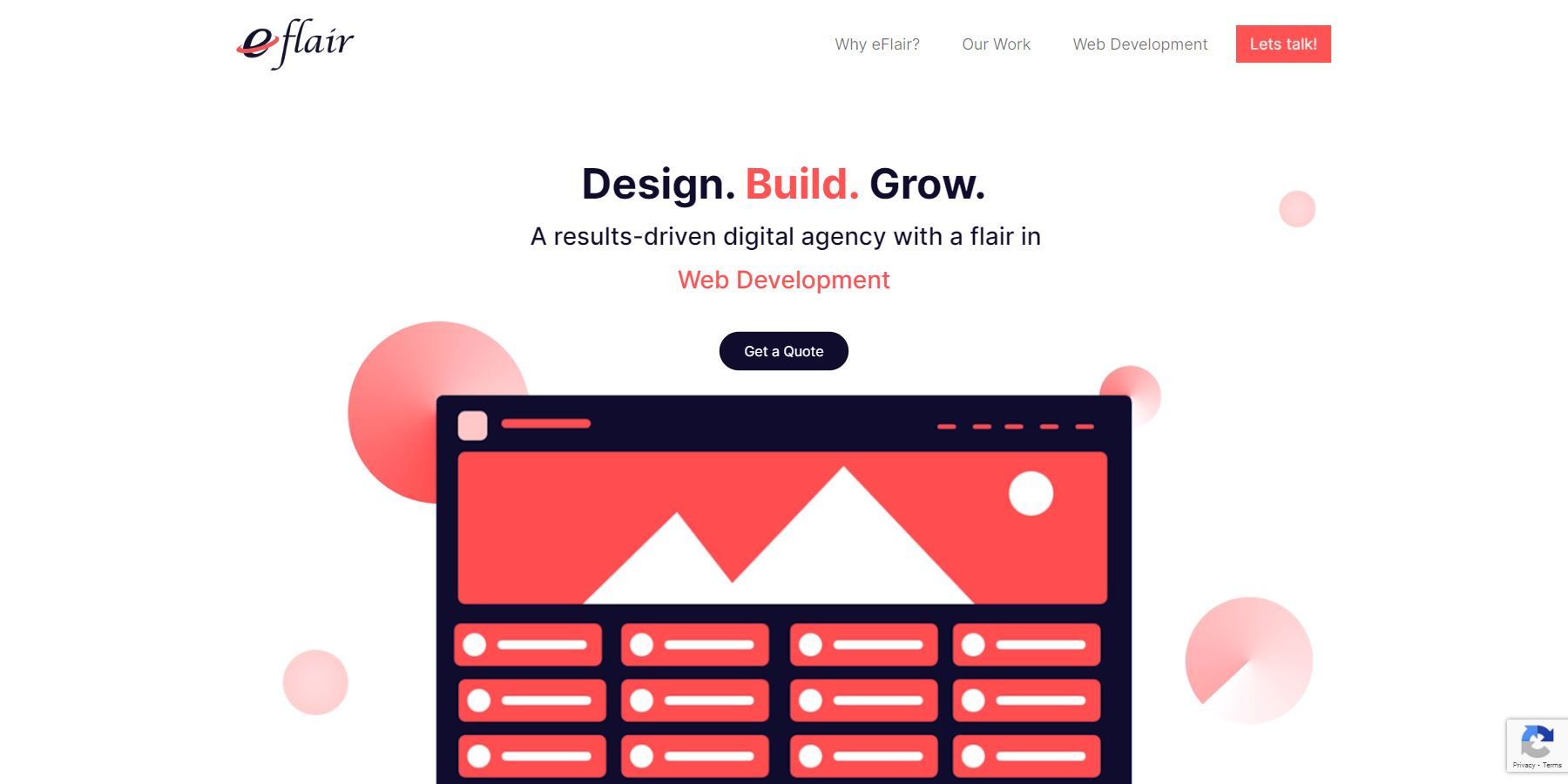

1 1. eFlair

eFlair è una società di progettazione e sviluppo web personalizzata con l’obiettivo di garantire che il tuo sito web sia il più intuitivo e performante possibile pur mantenendo un bell’aspetto.

Ciò significa che se vuoi che il tuo sito web si distingua, abbia un bell’aspetto o abbia elementi UI e UX facili da usare, allora eFlair è un’opzione eccellente con cui andare.

eFlair offre opzioni di sviluppo web personalizzate in base alle tue esigenze, quindi invece di un’opzione con lo stampino, eFlair lavorerà con te per realizzare il sito web dei tuoi sogni. eFlair lo fa consultandosi direttamente con te per comprendere al meglio le tue aspirazioni di design e la nicchia del tuo sito web.

Da lì, eFlair creerà per te un sito web unico, minimalista e intuitivo. Inoltre, eFlair lo fa senza compromettere le funzionalità o la qualità del codice. Potresti volere che il tuo sito web abbia un aspetto raffinato, ma ciò non significa che non dovrebbe essere anche funzionale.

eFlair ti consente di raggiungere questo obiettivo, il tutto garantendo che i tempi di consegna siano i più rapidi possibile, pur mantenendo un codice di alta qualità. Ciò significa che otterrai risultati rapidi senza compromettere la qualità.

2 2. Tribù moderna

Tribù moderna è un team di progettazione digitale specializzato nello sviluppo di siti Web, applicazioni, plug-in e piattaforme di pubblicazione. Naturalmente, questo include lo sviluppo di WordPress.

Modern Tribe ha collaborato con una vasta gamma di aziende per fornire praticamente ogni soluzione esistente. Quando si tratta di soluzioni ingegneristiche, Modern Tribe si concentra sulla trasparenza e sulla collaborazione.

Mentre alcune società di sviluppo WordPress interagiscono solo quando necessario, Modern Tribe promette di collaborare con i clienti dall’inizio alla fine. Ciò ti garantisce di ottenere la soluzione perfetta per le tue esigenze.

3 3.DevriX

Se stai cercando una società di sviluppo WordPress che si concentri esclusivamente su WordPress, allora DevriX è una buona opzione da seguire.

DevriX si concentra sullo sviluppo di partnership a lungo termine per le aziende e copre quasi ogni aspetto dello sviluppo di WordPress di cui potresti aver bisogno.

Se stai cercando sviluppo back-end o front-end, marketing digitale, consulenza aziendale o manutenzione di siti Web, DevriX è in grado di fornirtelo.

Se desideri una soluzione WordPress completamente personalizzata, allora DevriX può farlo anche per te. Ciò può essere esteso anche allo sviluppo incentrato su applicazioni software-as-a-service.

4 4. WPRider

WPRiders è una società di sviluppo WordPress specializzata nella fornitura di soluzioni WordPress per piccole e medie imprese e startup.

Esistono diversi pacchetti tra cui scegliere con WPRiders, ciascuno con diverse opzioni tra cui scegliere. Ad esempio, se stai cercando un piano di sviluppo che includa solo gli elementi essenziali, WPRiders ha un piano che ti offrirà 10 ore di attività di sviluppo al mese.

In alternativa, se stai cercando supporto per il tuo sito WordPress esistente, WPRiders offre anche piani di supporto. Questi ti danno accesso ai backup, al monitoraggio e al supporto del sito per aiutarti a mantenere il tuo sito web attivo e funzionante senza il tuo intervento.

5 5. Correzione

Se stai cercando un team più piccolo che ti aiuti a sviluppare il tuo sito WordPress, allora Fixel è una scelta eccellente proprio per questo.

Fixel ha un approccio semplice allo sviluppo di WordPress, che prevede che tu lavori direttamente con il suo team per costruire il sito che hai sempre desiderato. Ogni sito web è realizzato su misura in base alle esigenze del cliente, dal branding allo sviluppo.

A seconda del tuo sito web, ciò che significa potrebbe differire. Se hai bisogno di un aggiornamento completo, inclusi nuovi loghi, branding, layout e aspetto, Fixel può fornirtelo. Se hai bisogno di una nuova interpretazione del tuo sito web che corrisponda all’energia dei tuoi contenuti, allora Fixel può farlo anche tu.

6 6.XWP

XWP è una società di sviluppo WordPress che ha lavorato con una serie di grandi nomi e grandi progetti. È specializzato nello sviluppo di WordPress e sa tutto quello che c’è da sapere quando si tratta di sviluppo di siti web.

Parte di questo include lo sviluppo di temi e plugin, a cui XWP contribuisce sotto forma di progetti open source, che aiutano a dare un’idea della competenza di XWP.

Inoltre, XWP comprende l’ecosistema WordPress e come funziona la sua base di codice. Ciò può includere il lavoro sull’ottimizzazione della velocità di caricamento del tuo sito web, del design UX, della rilevabilità, del design e altro ancora.

7 7. Multipunti

Se stai cercando un’azienda leader nello sviluppo di WordPress aziendale, allora Multipunti è una buona scelta proprio per questo.

Multidots offre sviluppo di WordPress, migrazione di siti Web e opzioni di marketing digitale. L’attenzione dell’azienda è in gran parte sulla qualità dei suoi progetti, sulla fornitura di siti Web ricchi di funzionalità e sulla scalabilità per le aziende in crescita.

Multidots prevede anche lo sviluppo multisito. Ciò significa che puoi utilizzare Multidots per creare più siti Web WordPress da installare contemporaneamente per la tua azienda, il che può essere molto utile se ne hai bisogno.

8 8. Prodotto dall’uomo

Per le organizzazioni aziendali, Creazione umana potrebbe essere proprio la società di sviluppo WordPress adatta alle tue esigenze. Questo perché Human Made è progettato pensando al tuo tipo di clientela.

Ciò significa che se hai bisogno di una piattaforma scalabile e sicura per il tuo sito WordPress, Human Made può aiutarti a realizzarla esattamente. Potrebbe trattarsi di qualcosa come una redazione aziendale, che richiede centri media dinamici e pagine di destinazione, o una soluzione CMS economicamente vantaggiosa dotata della tecnologia più recente.

9 9. 10 su

Se sei un creatore di contenuti che desidera espandere il tuo sito WordPress, allora 10 su è una buona scelta 10up è una società di sviluppo WordPress che si concentra sulla creazione di siti Web e strumenti migliori specificamente per i creatori di contenuti.

10up non offre solo progettazione e sviluppo di siti Web, ma anche strategie di marketing. Se stai cercando qualcosa che sia reattivo alla condivisione di grandi quantità di media o hai bisogno di un modo migliore per raggiungere il tuo pubblico, allora 10up è un’ottima opzione proprio per questo.

10up ha un vasto portafoglio di siti Web che puoi consultare per vedere quali tipi di siti Web ha creato in passato e un buon modello di servizio clienti che mira a garantire che tu sia sempre soddisfatto del risultato finale.

10 10. Esperti WPE

Finalmente, WPExperts è una società di sviluppo WordPress a livello aziendale che si concentra su servizi web ed e-commerce. Se stai cercando uno sviluppo di e-commerce su larga scala, WPExperts è un’ottima opzione proprio per questo.

WPExperts copre praticamente qualsiasi WordPress di cui potresti aver bisogno. Qui è disponibile di tutto, dal semplice sviluppo di temi e creazione di pagine, fino all’ottimizzazione della velocità, piattaforme di e-commerce e sviluppo di plug-in.

Ci sono molte opzioni disponibili con WPExperts, quindi indipendentemente dalle tue esigenze, sarai sicuramente in grado di trovare quello che stai cercando.

11 Porta il tuo sito web al livello successivo

Come puoi vedere, esiste un’enorme varietà di opzioni quando si tratta di società di sviluppo WordPress. Sia che tu stia cercando di espandere la tua piccola impresa e portarla al livello successivo, o di avere un sito web consolidato che necessita di migrazione, c’è una società di sviluppo WordPress là fuori che fa al caso tuo.

Lavorare con alcune delle migliori società di sviluppo WordPress può essere una grande risorsa per migliorare la tua portata digitale e garantire che il tuo sito web sia il migliore possibile. Se hai raggiunto la fase in cui il tuo sito web deve continuare a crescere, una società di sviluppo WordPress può essere un ottimo investimento.

Questo è un post sponsorizzato. Le scelte di prodotto e le opinioni espresse in questo articolo provengono dallo sponsor e non riflettono la direzione editoriale di MakeUseOf o del suo staff.